Mr. Robot: Easter Egg Sites

↳ $ date | cat c4t3g0ry;

- - Publicado el 16/07/2016 | Esto es sobre: Friki, Seguridad

El día de ayer decidí terminar la primera temporada de la aclamada serie Mr. Robot con mi esposa, para decir verdad esta es una de las primeras series que veo sobre el tema de hacking y me han llamado la atención algunas técnicas, que pueden ser posible.. También hay unas técnicas durante la serie donde muestran cómo manipulan cuentas bancarias… aunque creo que mejor aprendo cómo Ganar Dinero Por Internet

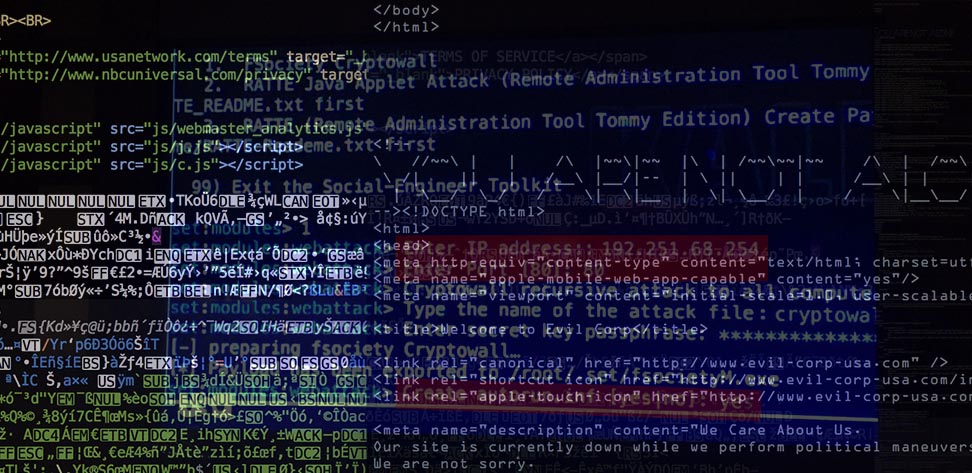

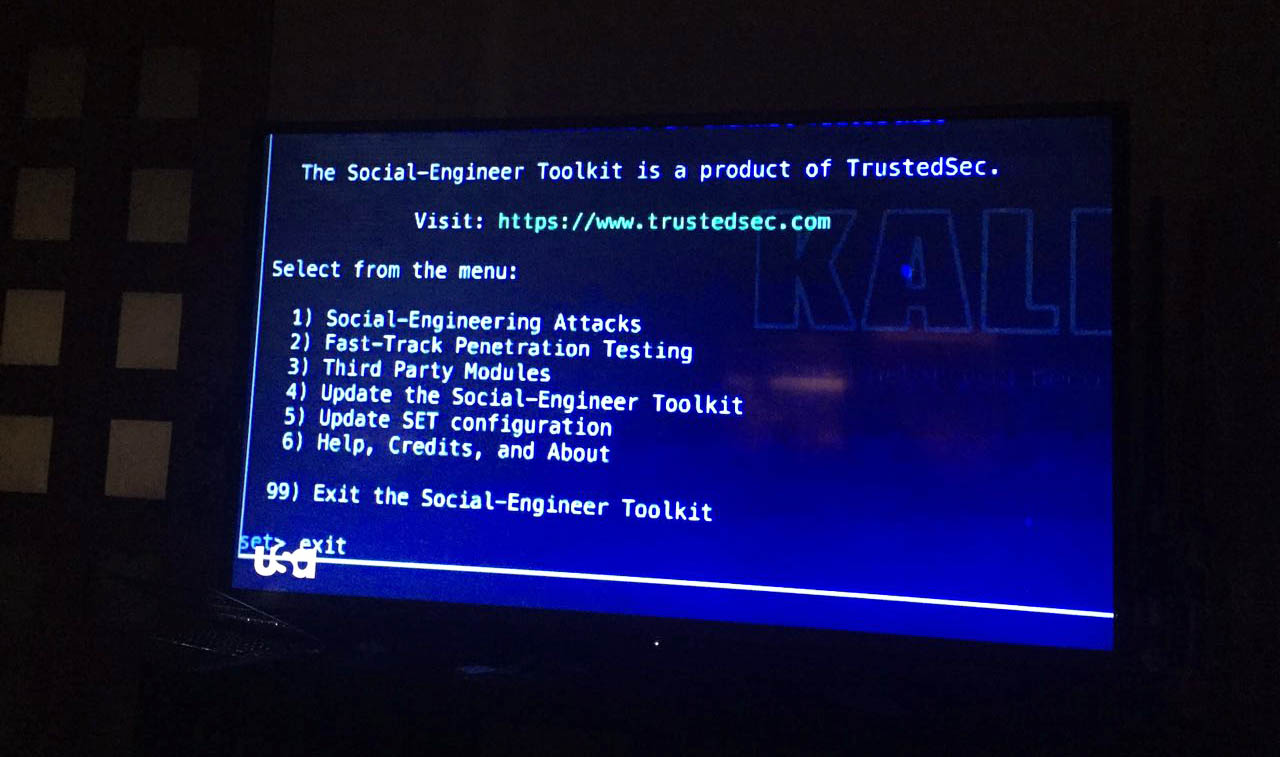

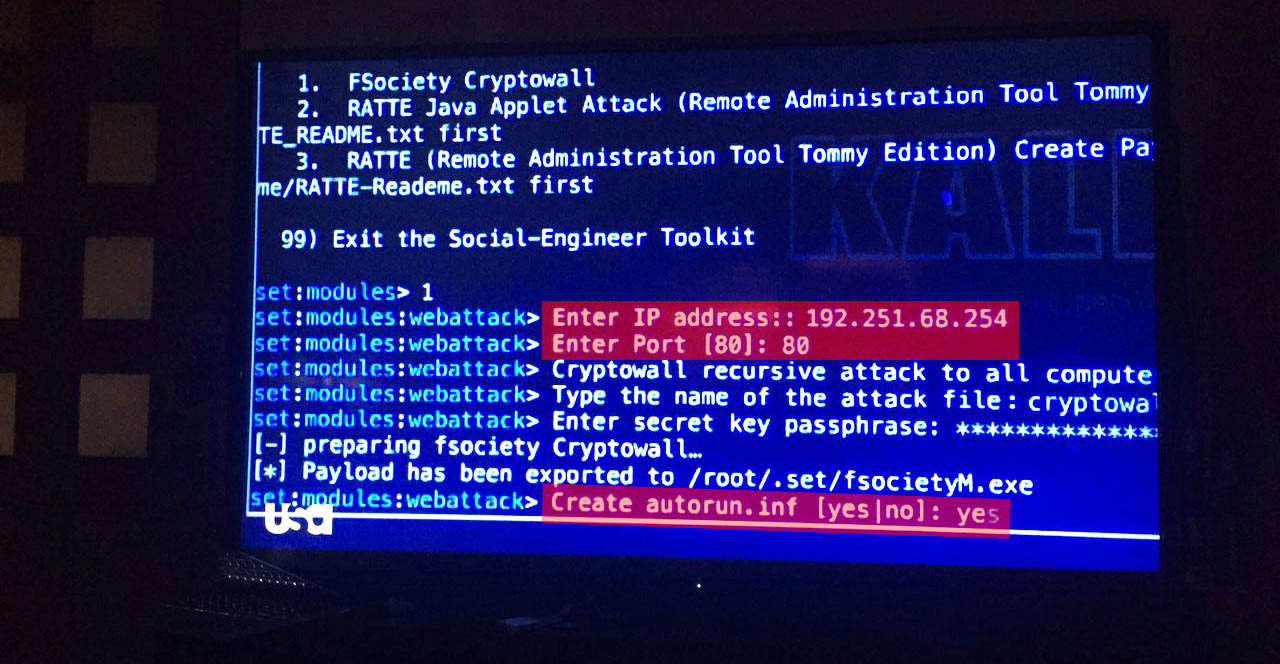

En este capitulo Darlene, hace uso de SET {The Social-Engineer Toolkit} la cual puedes encontrar en el repositorio de GitHub la empresa TrustedSec, o en alguna distro de seguridad

Seguido de esto me llamo la atención que Darlene ocupa un RAT {específicamente RATTE Java Applet Attack (Remote Administration Tool Tommy Edition} el cual monta sobre una USB con un autorun, (me imagino que será para una víctima con windows).

De esta combinación de Java Applet Attack con SET y RATTE, también podemos observar la siguiente IP 192.251.68.254 la cual a simple vista pensamos que era una local, pero al lanzarle un curl y por si las moscas checo si descarga algo y le pongo que ando en un windows:

[ rafael at Macaria ] ~

$ curl -w 'Descargado %{size_download} bytes\n' -A 'Mozilla/3.0 (Win95; I)' 192.251.68.254 -v

* Rebuilt URL to: 192.251.68.254/

* Trying 192.251.68.254...

* Connected to 192.251.68.254 (192.251.68.254) port 80 (#0)

> GET / HTTP/1.1

> Host: 192.251.68.254

> User-Agent: Mozilla/3.0 (Win95; I)

> Accept: */*

>

* HTTP 1.0, assume close after body

< HTTP/1.0 302 Found

< Location: http://i254.bxjyb2jvda.net/

< Server: BigIP

* HTTP/1.0 connection set to keep alive!

< Connection: Keep-Alive

< Content-Length: 0

<

* Connection #0 to host 192.251.68.254 left intact

Descargado 0 bytes

Esta IP nos manda ala pagina i254.bxjy… por lo que decimos ver nuevamente con curl :

[ rafael at Macaria ] ~

$ curl -w 'Descargado %{size_download} bytes\n' -A 'juakerss/3.0 (Win93; I)' http://i254.bxjyb2jvda.net/ -v

* Trying 23.206.75.82...

* Connected to i254.bxjyb2jvda.net (23.206.75.82) port 80 (#0)

> GET / HTTP/1.1

> Host: i254.bxjyb2jvda.net

> User-Agent: juakerss/3.0 (Win93; I)

> Accept: */*

>

< HTTP/1.1 302 Moved Temporarily

< Server: Apache

< Location: http://i239.bxjyb2jvda.net

< Content-Encoding: gzip

< Content-Length: 20

< Content-Type: text/html; charset=UTF-8

< Cache-Control: max-age=15054103

< Expires: Sat, 07 Jan 2017 01:02:45 GMT

< Date: Sat, 16 Jul 2016 19:21:02 GMT

< Connection: keep-alive

<

* Connection #0 to host i254.bxjyb2jvda.net left intact

Descargado 20 bytes

[ rafael at Macaria ] ~

$

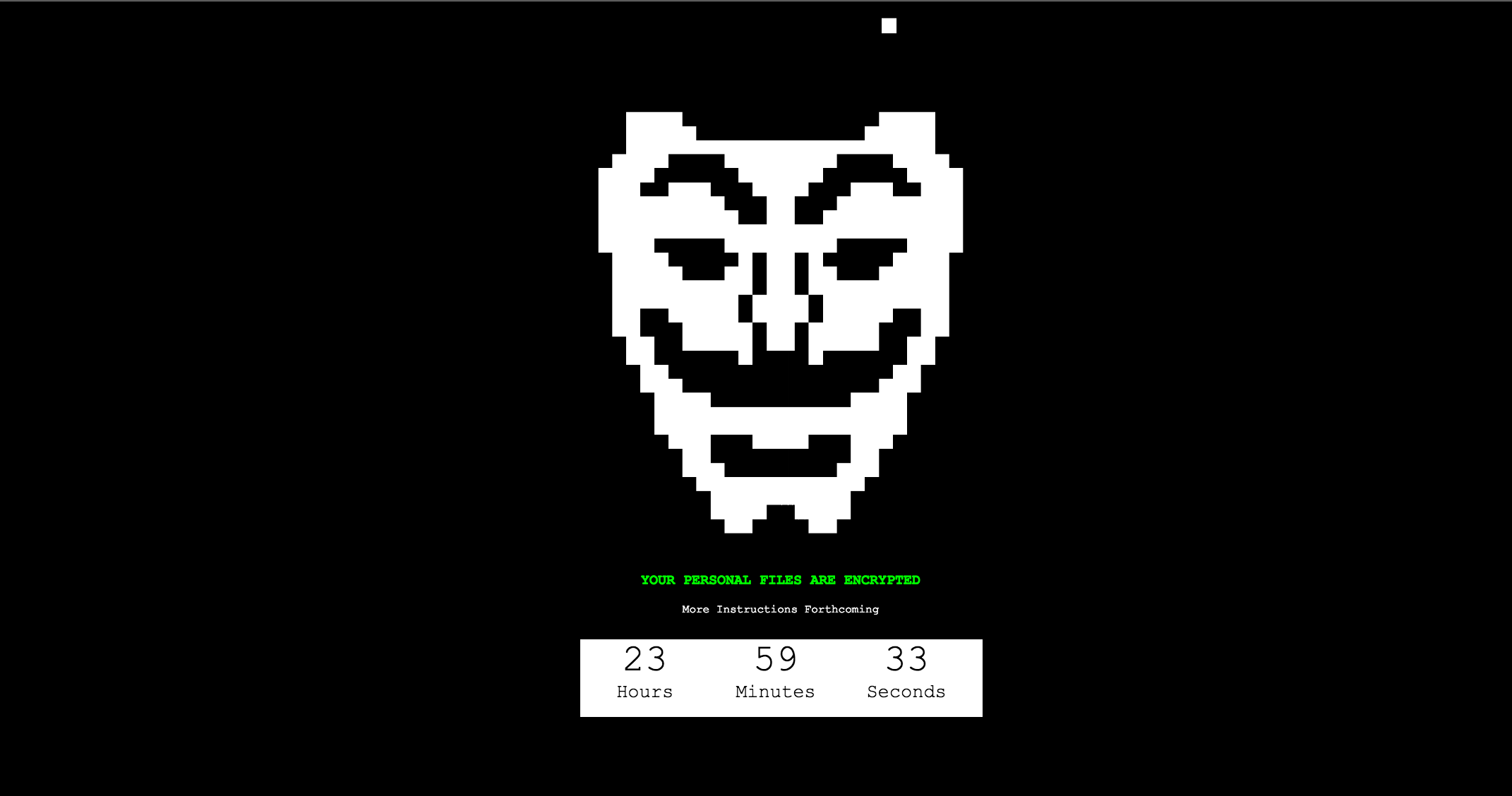

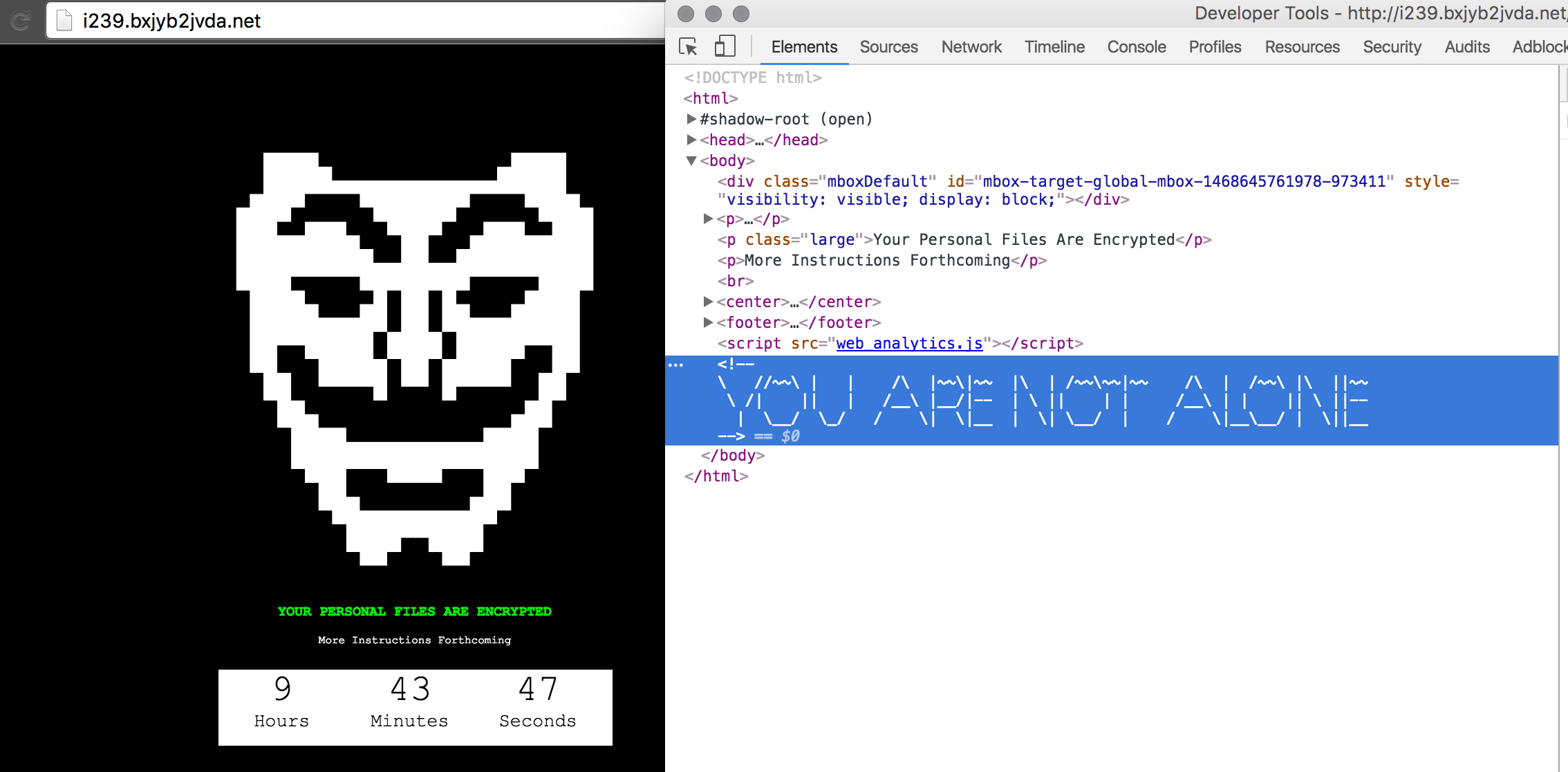

En la primera IP nos manda a la siguiente pagina http://i254.bxjyb2jvda.net/ dentro de esta esta también la url http://i239.bxjyb2jvda.net/ en la cual sale un mensaje de que mis archivos están encriptados (me dio algo de miedo luego recordé que es una serie y se me quito):

En esta me pide esperar 24 horas para las siguientes instrucciones, al inspeccionar elemento me llevo una gran sorpresa, bueno dos la primera el comentario en html tan «j4x0r»:

E inspeccionado el js «web_analytics.js», en el cual puedes controlar el contador, (pensé que era de google para ver las visitas), hay una variable que toma el valor del div, la variable q:

/* analytics */

var AdobeTracking = new Object();

AdobeTracking.division = 'Cable';

AdobeTracking.businessUnit = 'USA Network';

AdobeTracking.contentGroup = 'Drama';

AdobeTracking.contentType = 'Home';

AdobeTracking.pageName = 'Mr. Robot : S2 Easter Egg Sites : Ransomware : Home';

AdobeTracking.showSite = 'Mr. Robot';

var q='PGRpdiBjbGFzcz0ib3ZlciI+PGRpdj4iSSBzaW5jZXJlbHkgYmVsaWV2ZSB0aGF0IGJhbmtpbmcgZXN0YWJsaXNobWVudHMgYXJlIG1vcmUgZGFuZ2Vyb3VzIHRoYW4gc3RhbmRpbmcgYXJtaWVzLCBhbmQgdGhhdCB0aGUgcHJpbmNpcGxlIG9mIHNwZW5kaW5nIG1vbmV5IHRvIGJlIHBhaWQgYnkgcG9zdGVyaXR5LCB1bmRlciB0aGUgbmFtZSBvZiBmdW5kaW5nLCBpcyBidXQgc3dpbmRsaW5nIGZ1dHVyaXR5IG9uIGEgbGFyZ2Ugc2NhbGUuIjwvZGl2PjxkaXYgY2xhc3M9ImF1dGhvciI+LSBUaG9tYXMgSmVmZmVyc29uPC9zcGFuPjwvZGl2PjwvZGl2Pg==';

AdobeTracking.showSiteFeatureII = 'Mr. Robot : S2 Easter Egg Sites : Ransomware';

function fire_beacon() { return window.atob(q); }

AdobeTracking.showSiteFeature = 'Mr. Robot : S2 Easter Egg Sites';

function fire_beacon_final(periods) { if ($('.over').length > 0) { AdobeTracking.pageName = 'Mr. Robot : S2 Easter Egg Sites : Ransomware : Countdown Ended'; _satellite.track('virtPageTrack'); }}

$(function () { var austDay = new Date(); austDay.setSeconds(austDay.getSeconds() + 86394 /*86394*/); $('#defaultCountdown').countdown({until: austDay,expiryText: fire_beacon(),onTick: fire_beacon_final, tickInterval: 1});});

_satellite.pageBottom();

La Variable q, esta en b64 por lo que no es tan difícil desencriptarlo desde la terminal:

[ rafael at Macaria ] ~ $ echo PGRpdiBjbGFzcz0ib3ZlciI+PGRpdj4iSSBzaW5jZXJlbHkgYmVsaWV2ZSB0aGF0IGJhbmtpbmcgZXN0YWJsaXNobWVudHMgYXJlIG1vcmUgZGFuZ2Vyb3VzIHRoYW4gc3RhbmRpbmcgYXJtaWVzLCBhbmQgdGhhdCB0aGUgcHJpbmNpcGxlIG9mIHNwZW5kaW5nIG1vbmV5IHRvIGJlIHBhaWQgYnkgcG9zdGVyaXR5LCB1bmRlciB0aGUgbmFtZSBvZiBmdW5kaW5nLCBpcyBidXQgc3dpbmRsaW5nIGZ1dHVyaXR5IG9uIGEgbGFyZ2Ugc2NhbGUuIjwvZGl2PjxkaXYgY2xhc3M9ImF1dGhvciI+LSBUaG9tYXMgSmVmZmVyc29uPC9zcGFuPjwvZGl2PjwvZGl2Pg== | base64 --decode; echo -e '\n' <div class="over"><div>"I sincerely believe that banking establishments are more dangerous than standing armies, and that the principle of spending money to be paid by posterity, under the name of funding, is but swindling futurity on a large scale."</div><div class="author">- Thomas Jefferson</span></div></div> [ rafael at Macaria ] ~ $

Nos da cómo resultado una frase :

«I sincerely believe that banking establishments are more dangerous than standing armies, and that the principle of spending money to be paid by posterity, under the name of funding, is but swindling futurity on a large scale.»

– Thomas Jefferson

.

.

Reverse IP.

Verificando el dominio i239.bxjyb2jvda.net me ha mostrado los siguientes dominios alojados bajo la misma IP:

Found 5 domains hosted on the same web server as i239.bxjyb2jvda.net (23.56.127.164).

- i239.bxjyb2jvda.net:

Ya Analizada - serverfarm.evil-corp-usa.com:

No encontré nada - www.conficturaindustries.com:

Esta muy chistosa jaja bien old School - www.fsoc.sh:

Tiene un form el cual pide una contraseña, dentro el js viene un b64 MzkzMzUzNTM5NTMzMzk1Mzc5OTUzNzMzMzM1MzUzOTM1Mw== a Puedes descriptarlo aquí, este resultado 3933535395333953799537333353539353 a eso a morse !!, puedes escuchar el morse aquí. };-) - www.whoismrrobot.com:

una interfaz de shell algo chevere.

La idea es analizar todos los sitios para divertirse y encontrar Easter Egg, por lo que usaremos mucho a nuestro amigo curl todo poderoso para crear alguna t00l que en base al reverse saque del código fuente estas palabras, así nos ahorramos el estar buscando:

[ rafael at Macaria ] ~/Dark/scripts/curl $ curl -a --silent serverfarm.evil-corp-usa.com | grep -e "Easter Egg" AdobeTracking.pageName = 'Mr. Robot : S2 Easter Egg Sites : Evil Corp : Maintenance'; AdobeTracking.showSiteFeature = 'Mr. Robot : S2 Easter Egg Sites'; AdobeTracking.showSiteFeatureII = 'Mr. Robot : S2 Easter Egg Sites : Evil Corp'; [ rafael at Macaria ] ~/Dark/scripts/curl

Me imagino que esta serie seguirá poniendo más Easter Eggs!!, esperemos que dejen el b64 en paz y pongan algo más chevere (lease cómo chavo ruco).

#HappyHacking